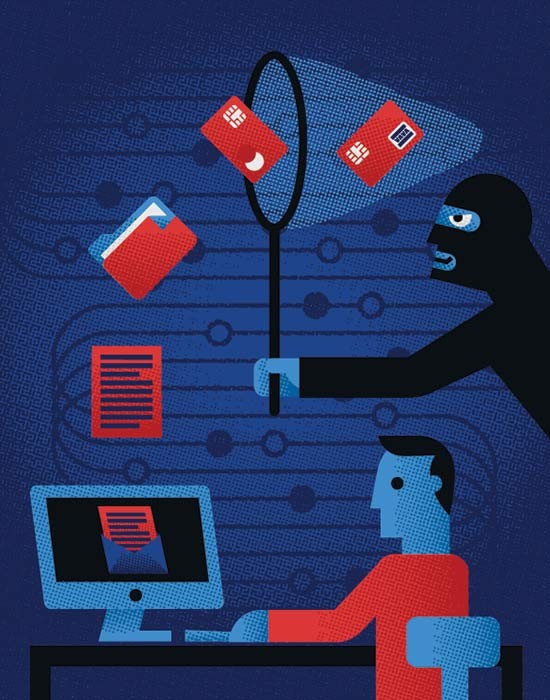

Dès l'apparition du premier virus informatique, les utilisateurs ont découvert que le monde connecté dans lequel ils étaient en train d'entrer était à la fois vecteur de formidables profits à venir, mais également de nouveaux risques.

L'Internet of Things a complètement changé notre façon de travailler au fil de diverses évolutions technologiques, permettant par exemple de contrôler une chaine de production à distance ou de communiquer en temps réel au sein d'une équipe dispersée. Et les possibilités de l'IoT sont encore loin d'être complètement exploitées et promettent d'autres grandes révolutions managériales et organisationnelles futures. Mais il a également ouvert la fenêtre aux cyber attaques et permis aux hackers de cibler certaines entreprises.

C'est l'exemple de l'industrie du gaz au sein de laquelle l'IoT a considérablement développé la production et la profitabilité du secteur, et permet de contrôler température, pression ou encore d'analyser les données d'extraction. Mais la multiplication du recours aux réseaux interconnectés au sein de l'industrie a également créé des zones de vulnérabilité.

Fin 2014, le Germany's Federal Office for Information Security révélait que des hackers avaient réussi à accéder au système de contrôle d'une usine d'acier en Allemagne et causé des dégâts très dommageables à l'entreprise. L'attaque s'était tout simplement fait via un email contenant un virus malveillant, et qui apparaissait pourtant venir d'une source fiable. Une cyber attaque pourtant connue de tous mais qui, plus habilement dissimulée que d'habitude, avait réussi à pénétré tout le réseau informatique du groupe et a prendre connaissance de son contenu, avant de concrètement perpétrer l'attaque. Mais au-delà du hacking pur, les entreprises se retrouvent souvent confrontées à un dilemme au moment de dénoncer de telles brèches dans leurs systèmes : d'un côté cela pourrait influencer d'autres hackers à venir regarder de plus près le réseau fragilisé, et de l'autre une annonce publique pourrait aussi avoir un impact très négatif sur la réputation de l'entreprise.

Au cours des dernières décennies, trouver des « brèches » dans lesquelles s'engouffrer est devenue chose de plus en plus aisée pour les hackers professionnels, notamment avec l'aide d'outils de recherche en ligne de plus en plus performants. Le profil du loup solitaire s'adonnant à des petites escroqueries en ligne et autres attaques purement aléatoires, on a aujourd'hui affaire à de véritables organisations criminelles du hacking. Et si l'on en croit une étude du Ponemon Institute/Unisys, menée sur 13 pays et se focalisant uniquement sur le secteur de l'énergie : seuls 17% des participants auraient déclaré que leurs entreprises disposaient d'un système de cybersécurité assez performant pour les préserver de ce type d'attaque. Face à ce phénomène, une solution semble poindre à l'horizon : le soutien des groupes victimes de cyber attaques en leur proposant de s'exprimer et de partager leurs expériences en matière de hacking, le tout pour identifier les failles de sécurité (notamment parce que les entreprises utilisent très souvent les mêmes réseaux), et réussir à les colmater.

Source

- Partager l'article :

Un commentaire

Laissez une réponse