Lors de la conférence WOPR Summit à Atlantic City (New Jersey) suivie par ZDNet.com, un chercheur du laboratoire SafeBreach a révélé un exploit de Windows IoT Core permettant de contrôler totalement les objets connectés vulnérables utilisant ce système d'exploitation.

Dor Azouri, chercheur en sécurité pour SafeBreach a découvert une vulnérabilité dans Windows IoT Core. Selon lui, elle impacte le protocole Sirep/ WPCon communications inclut dans le système d'exploitation. En l'utilisant, les hackers pourraient avoir accès au contrôle des objets connectés fonctionnant sous cet OS.

Le problème en question permet à un cyberattaquant de lancer des commandes à distance à appliquer aux objets connectés en tant qu'administrateur système. Ainsi, il pourrait retourner un objet connecté contre son propriétaire.

Windows IoT Core mis en défaut à cause d'un outil de tests

Pour cela, le chercheur explique que la vulnérabilité du protocole Sirep WPCon communications provient du Sirep Test Service. Cette application de tests fournie dans la build officielle de Windows IoT Core permet normalement de vérifier les fonctionnalités réseau des objets connectés. Ici, il sert de point d'entrée pour injecter un cheval de Troie servant à prendre le contrôle des appareils à distance.

Le chercheur a nommé ce Trojan d'accès à distance SirepRAT. Selon ZDNet.com, il prévoit de le rendre public en le publiant sur GitHub. L'employé de SafeBreach précise cependant que l'appareil visé doit être raccordé en Ethernet. Ainsi, les produits sans fil ne sont pas concernés par la vulnérabilité. Aussi, cela veut dire que l'attaquant doit être physiquement proche de sa cible. Sinon, il doit avoir déjà compromis un périphérique sur le réseau interne d'une entreprise, par exemple.

La version entreprise est sûre, selon SafeBreach

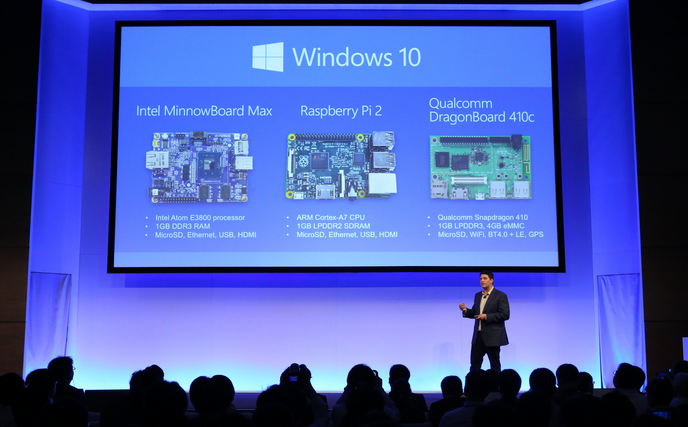

Selon le chercheur, la vulnérabilité touche seulement Windows IoT Core. Pour rappel, cette distribution de l'OS dédié au fonctionnement d'une seule application. Il alimente des cartes de contrôle, des objets connectés conçus par des amateurs, ou encore des certains appareils intelligents.

Les entreprises qui utilisent Windows IoT Enterprise peuvent souffler. En effet, ce système d'exploitation utilisé pour faire fonctionner des pc de bureau, des machines industrielles ou des robots ne rencontre pas le même problème.

Les rédactions de ZDNet.com et d'ITPro.com ont contacté Microsoft pour en savoir plus. La firme de Redmond n'a pas encore répondu à ces requêtes. Or, Windows IoT Core est un système d'exploitation gratuit qui rencontre un franc succès. Après les distributions IoT de Linux, il s'agit de l'OS le plus adopté pour alimenter des objets connectés. Microsoft doit donc agir rapidement pour colmater la vulnérabilité.

- Partager l'article :